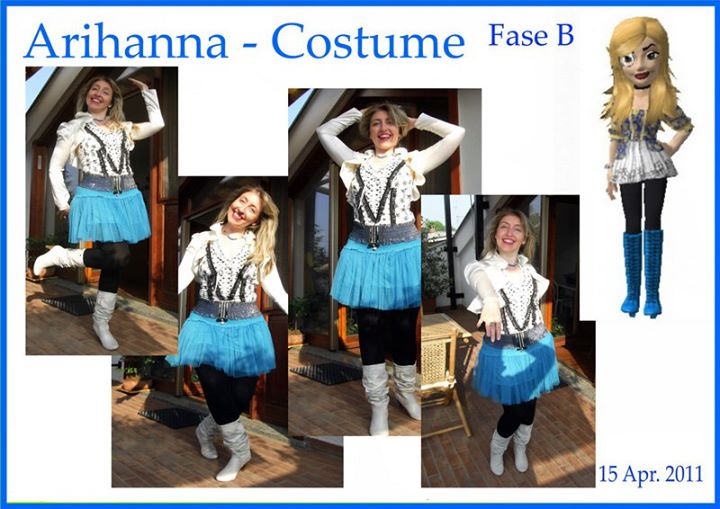

Evoluzione Costume Cosplay Arihanna ElGram 2009 – 2013

Dopo la realizzazione grafica dell'avatar di Arihanna ElGram iniziammo a lavorare per concretizzare anche il costume, così da partecipare ai Comics di Torino e Lucca con il suo personaggio invece di replicare il prodotto della fantasia e della creatività di altri autori. In questo articolo raccoglierò immagini che illustrano alcuni passaggi della realizzazione degli accessori e i vari risultati finali, versione dopo versione... 😉😄